CTF

Resolución de máquinas! THM, HTB, Vulnhub

La plataforma completa para aprender hacking ético, pentesting, seguridad ofensiva y defensiva. Cursos prácticos, notas técnicas y laboratorios reales.

>_ ComenzarAprendé desde fundamentos básicos de Red/Blue Team hasta avanzados, con una progresión clara y estructurada.

PRINCIPIANTE

PRINCIPIANTE

Fundamentos de Linux: terminal, archivos, permisos, procesos y redes básicas. Base esencial para ciberseguridad.

PRINCIPIANTE

PRINCIPIANTE

Aprende a identificar y explotar vulnerabilidades de forma ética y profesional.

PRINCIPIANTE

PRINCIPIANTE

Técnicas básicas para escalar privilegios en sistemas Linux.

PRINCIPIANTE

PRINCIPIANTE

Aprende a elevar privilegios explotando fallos comunes en Windows.

INTERMEDIO

INTERMEDIO

Descubre y explota vulnerabilidades en aplicaciones web.

Domina el estándar OWASP Top 10 para identificar y mitigar vulnerabilidades críticas.

INTERMEDIO

INTERMEDIO

Simulamos campañas de phishing controladas para evaluar el nivel de concienciación y respuesta de tu organización frente a ataques de ingeniería social.

AVANZADO

AVANZADO

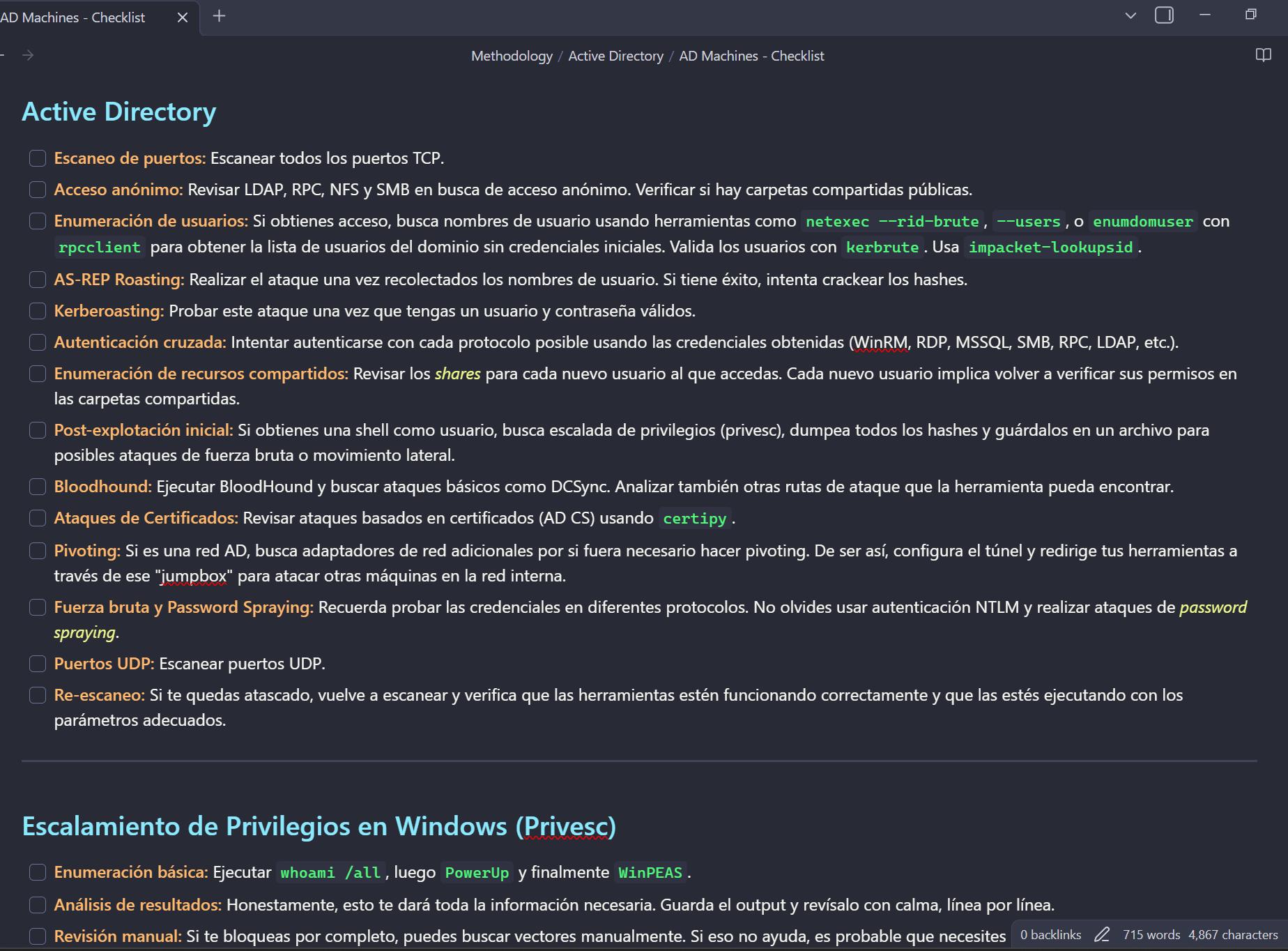

Técnicas de ataque y movimiento lateral en entornos Active Directory.

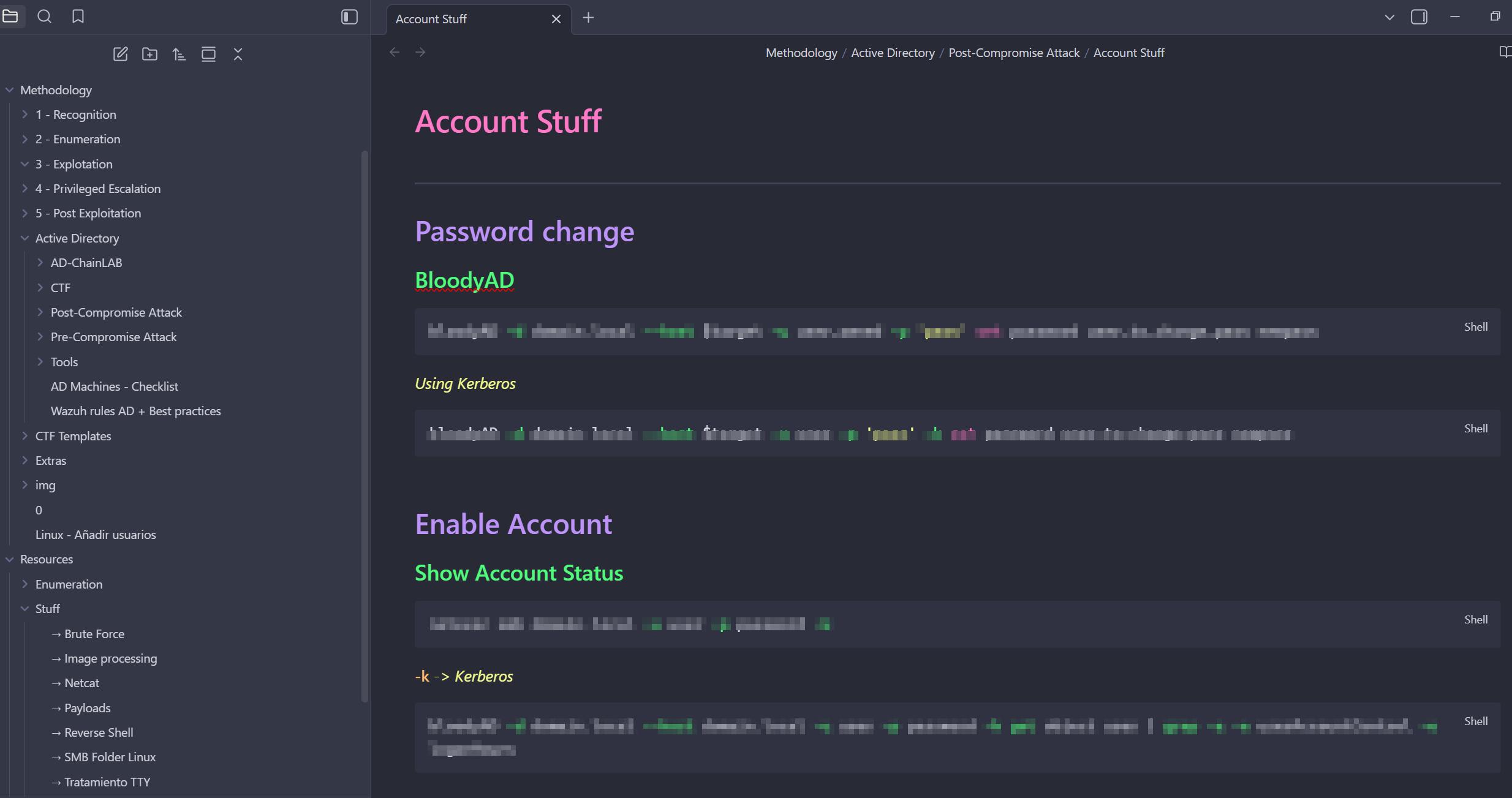

Accede a mis notas completas de hacking. Desde fundamentos esenciales hasta técnicas avanzadas utilizadas en pruebas de penetración reales.

Resolución de máquinas! THM, HTB, Vulnhub

Conceptos de hacking, pentesting y seguridad informática.

Listados prácticos de comandos, payloads y scripts.

Simulaciones reales para aplicar lo aprendido en escenarios prácticos.

PRINCIPIANTE

PRINCIPIANTE

En este primer desafío de AD CHAIN aprenderás a realizar un reconocimiento inicial dentro de un entorno Active Directory. Te enseñaremos a obtener información clave sobre los usuarios, grupos, servicios y recursos del dominio.

PRINCIPIANTE

PRINCIPIANTE

Desafío número dos de AD CHAIN en el cual aprenderás cómo explotar vulnerabilidades comunes en un dominio de Active Directory para escalar privilegios y obtener acceso a cuentas de alto nivel.

INTERMEDIO

DESTACADO

INTERMEDIO

DESTACADO

Tercer desafío de AD CHAIN. Te enseñaremos a moverte lateralmente a través de la red de Active Directory para obtener acceso a más sistemas y recursos. Aprenderás cómo realizar pivoteos, exfiltrar datos y ganar acceso con privilegios. Este módulo es clave para asegurar el control completo del dominio y robar información crítica.

AVANZADO

DESTACADO

AVANZADO

DESTACADO

En esta sección aprenderás a identificar, explotar y mitigar vulnerabilidades comunes en aplicaciones web. Este contenido se enfoca en lo básico y avanzado, y resalta el uso de herramientas esenciales y las vulnerabilidades más comunes.

Accede a la Academia y comunidad privada

Destinado a quienes están empezando

Luego $29.99 por mes

Perfecto para avanzar

Ahorras 20%

Acceso total